Кастомизация

Evil Crow Cable Wind

Evil Crow Cable Wind

Нужна помощь ?

У нас есть выделенная линия поддержки наших покупателей.

У нас есть выделенная линия поддержки наших покупателей.

CROW CABLE

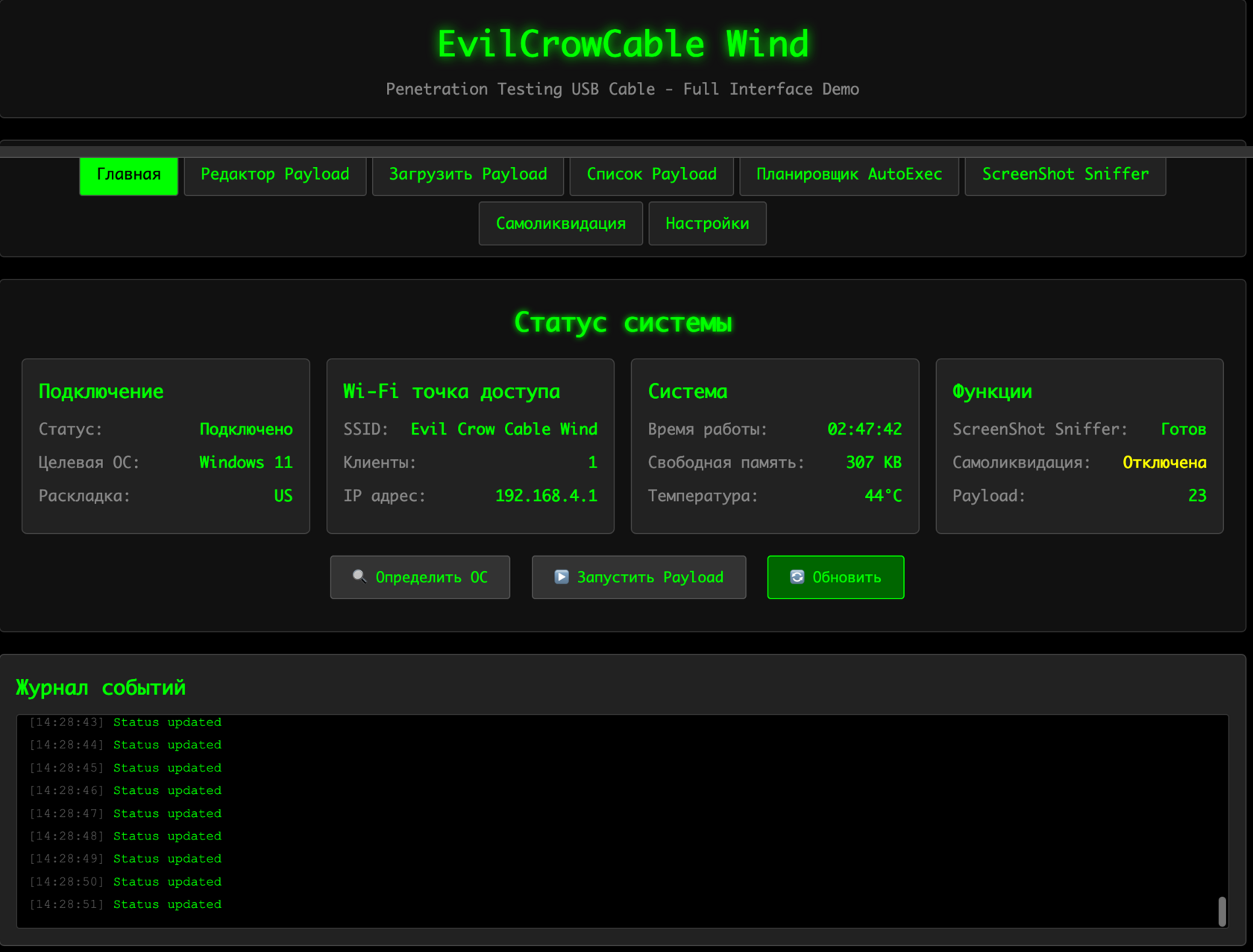

Взяли популярный пентест-кабель, добавили русскую локализацию, многоуровневую систему самоуничтожения и возможность захвата скриншотов. Рассказываем о реальных функциях, доступных уже сейчас.

Что такое Evil Crow Cable Wind и зачем его дорабатыватьEvil Crow Cable Wind — это BadUSB-устройство на базе ESP32-S3, замаскированное под обычный USB-кабель. Изначально проект создан испанским исследователем Joel Serna Moreno и позволяет выполнять HID-атаки через веб-панель по Wi-Fi.

Что такое Evil Crow Cable Wind и зачем его дорабатыватьEvil Crow Cable Wind — это BadUSB-устройство на базе ESP32-S3, замаскированное под обычный USB-кабель. Изначально проект создан испанским исследователем Joel Serna Moreno и позволяет выполнять HID-атаки через веб-панель по Wi-Fi.

| Проблемы оригинала:

|

Многоуровневая система самоликвидации

Одна из ключевых особенностей нашей модификации — продуманная система уничтожения следов с четырьмя уровнями защиты:

ЛЕГКИЙ (Level 1) - Очистка логов и временных файлов

Удаление истории выполненных команд

Очистка временных конфигурационных файлов

Сброс счетчиков использования

СРЕДНИЙ (Level 2) - + Удаление всех payloads и пользовательских данных

Полная очистка хранилища скриптов

Удаление пользовательских настроек

Сброс паролей Wi-Fi точек доступа

ТЯЖЕЛЫЙ (Level 3) - + Полный сброс конфигурации и Wi-Fi настроек

Возврат к заводским настройкам

Удаление всех сетевых конфигураций

Сброс аппаратных идентификаторов

ЯДЕРНЫЙ (Level 4) - + Повреждение файловой системы и потенциальный брик устройства

Критическое повреждение загрузочных секторов

Коррупция файловой системы SPIFFS

Необратимая блокировка устройства

ScreenShot-Sniffer - захват экрана цели

Революционная функция, позволяющая визуально контролировать ход атаки:

Технические возможности:

Захват скриншотов на Windows/macOS/Linux

Веб-интерфейс для управления и просмотра в реальном времени

UVC режим для эмуляции виртуальной камеры

Автоматическое определение операционной системы

Русифицированный интерфейс управления

Полная совместимость с существующей прошивкой

Как это работает:

Кабель определяется как композитное USB-устройство (HID + UVC)

Через Virtual Camera драйвер перехватывает видеобуфер системы

Сжимает изображение в JPEG и передает через Wi-Fi

Оператор видит экран жертвы в веб-панели в реальном времени

Практические сценарии использования

Red Team операции

Визуальное подтверждение успешности атак

Мониторинг действий пользователя во время выполнения payload

Быстрое обнаружение защитных механизмов по интерфейсу

Тестирование на проникновение

Документирование процесса атаки скриншотами

Проверка срабатывания security awareness пользователей

Демонстрация клиенту реального воздействия

Безопасное завершение операций

Многоуровневая очистка следов после завершения теста

Предотвращение forensic анализа устройства

Защита методик и payload'ов от обнаружения

Технические характеристики модификации

ПараметрЗначениеМикроконтроллерESP32-S3ИнтерфейсыUSB HID + UVC + Wi-Fi APПоддерживаемые ОСWindows 7+, macOS 10.12+, Linux Ubuntu 18+Разрешение скриншотовдо 1920x1080Частота захвата1-5 FPS (настраивается)Формат изображенийJPEG, PNGРазмер прошивки~3.2 МБПотребление<150 мА в режиме захвата

Безопасность и этика использования

Важно: Устройство предназначено исключительно для:

Авторизованного пентестинга

Обучения специалистов информационной безопасности

Исследовательских целей в контролируемой среде

Тестирования собственной корпоративной инфраструктуры

Использование против систем без письменного разрешения владельца является нарушением законодательства РФ и международного права.

Сравнение с оригиналом

Сравнение с оригинальной версией Язык интерфейса

Оригинал: Только английский

Наша модификация: Русский + английский

Раскладка клавиатуры

Оригинал: 18 языков без русского

Наша модификация: 19 языков + RU_RU

Система очистки данных

Оригинал: Ручная через веб-панель

Наша модификация: 4 уровня автоматической самоликвидации

Мониторинг атак

Оригинал: Только текстовые логи

Наша модификация: Захват скриншотов в реальном времени

Безопасность

Оригинал: Базовый уровень защиты

Наша модификация: Криптографическая защита данных

Планы дальнейшего развитияВ ближайшие месяцы:

В разработке находятся дополнительные функции:

Интеграция с искусственным интеллектом для генерации payload

Bluetooth LE управление

Расширенные возможности для мобильных устройств

Где получить модифицированную версию

Купить готовый кабель с кастомной прошивкой(ПРОШИВКУ СТАВИТЕ САМИ, с коробки в ней прошивки не будет!!!): https://www.wace.io/shop

Консультации и техническая поддержка: +7 (992) 555-55-20

Документация и обновления: Инструкции по установке и использованию предоставляются вместе с устройством

Материал носит исключительно образовательный характер. Авторы не несут ответственности за неправомерное использование описанных технологий. Все тесты должны проводиться только на собственном оборудовании или с письменного разрешения владельцев систем.

Теги для SEO: #BadUSB #кибербезопасность #пентест #ESP32 #redteam #русификация #скриншоты #HID #pentesting #cybersecurity #infosec #самоликвидация #мониторинг #social-engineering #USB-атаки #информационнаябезопасность

Удаление истории выполненных команд

Очистка временных конфигурационных файлов

Сброс счетчиков использования

СРЕДНИЙ (Level 2) - + Удаление всех payloads и пользовательских данных

Полная очистка хранилища скриптов

Удаление пользовательских настроек

Сброс паролей Wi-Fi точек доступа

ТЯЖЕЛЫЙ (Level 3) - + Полный сброс конфигурации и Wi-Fi настроек

Возврат к заводским настройкам

Удаление всех сетевых конфигураций

Сброс аппаратных идентификаторов

ЯДЕРНЫЙ (Level 4) - + Повреждение файловой системы и потенциальный брик устройства

Критическое повреждение загрузочных секторов

Коррупция файловой системы SPIFFS

Необратимая блокировка устройства

ScreenShot-Sniffer - захват экрана цели

Революционная функция, позволяющая визуально контролировать ход атаки:

Технические возможности:

Захват скриншотов на Windows/macOS/Linux

Веб-интерфейс для управления и просмотра в реальном времени

UVC режим для эмуляции виртуальной камеры

Автоматическое определение операционной системы

Русифицированный интерфейс управления

Полная совместимость с существующей прошивкой

Как это работает:

Кабель определяется как композитное USB-устройство (HID + UVC)

Через Virtual Camera драйвер перехватывает видеобуфер системы

Сжимает изображение в JPEG и передает через Wi-Fi

Оператор видит экран жертвы в веб-панели в реальном времени

Практические сценарии использования

Red Team операции

Визуальное подтверждение успешности атак

Мониторинг действий пользователя во время выполнения payload

Быстрое обнаружение защитных механизмов по интерфейсу

Тестирование на проникновение

Документирование процесса атаки скриншотами

Проверка срабатывания security awareness пользователей

Демонстрация клиенту реального воздействия

Безопасное завершение операций

Многоуровневая очистка следов после завершения теста

Предотвращение forensic анализа устройства

Защита методик и payload'ов от обнаружения

Технические характеристики модификации

ПараметрЗначениеМикроконтроллерESP32-S3ИнтерфейсыUSB HID + UVC + Wi-Fi APПоддерживаемые ОСWindows 7+, macOS 10.12+, Linux Ubuntu 18+Разрешение скриншотовдо 1920x1080Частота захвата1-5 FPS (настраивается)Формат изображенийJPEG, PNGРазмер прошивки~3.2 МБПотребление<150 мА в режиме захвата

Безопасность и этика использования

Важно: Устройство предназначено исключительно для:

Авторизованного пентестинга

Обучения специалистов информационной безопасности

Исследовательских целей в контролируемой среде

Тестирования собственной корпоративной инфраструктуры

Использование против систем без письменного разрешения владельца является нарушением законодательства РФ и международного права.

Сравнение с оригиналом

Сравнение с оригинальной версией Язык интерфейса

Оригинал: Только английский

Наша модификация: Русский + английский

Раскладка клавиатуры

Оригинал: 18 языков без русского

Наша модификация: 19 языков + RU_RU

Система очистки данных

Оригинал: Ручная через веб-панель

Наша модификация: 4 уровня автоматической самоликвидации

Мониторинг атак

Оригинал: Только текстовые логи

Наша модификация: Захват скриншотов в реальном времени

Безопасность

Оригинал: Базовый уровень защиты

Наша модификация: Криптографическая защита данных

Планы дальнейшего развитияВ ближайшие месяцы:

- Интеграция с искусственным интеллектом для автоматической генерации payload

- Bluetooth LE управление для скрытного подключения

- Расширенные возможности для атак на мобильные устройства (Android/iOS)

- Голосовое управление через ИИ-ассистента (внутри нашего приложения)

- Геофенсинг и система координатной блокировки

- SDK для разработки кастомных модулей

В разработке находятся дополнительные функции:

Интеграция с искусственным интеллектом для генерации payload

Bluetooth LE управление

Расширенные возможности для мобильных устройств

Где получить модифицированную версию

Купить готовый кабель с кастомной прошивкой(ПРОШИВКУ СТАВИТЕ САМИ, с коробки в ней прошивки не будет!!!): https://www.wace.io/shop

Консультации и техническая поддержка: +7 (992) 555-55-20

Документация и обновления: Инструкции по установке и использованию предоставляются вместе с устройством

Материал носит исключительно образовательный характер. Авторы не несут ответственности за неправомерное использование описанных технологий. Все тесты должны проводиться только на собственном оборудовании или с письменного разрешения владельцев систем.

Теги для SEO: #BadUSB #кибербезопасность #пентест #ESP32 #redteam #русификация #скриншоты #HID #pentesting #cybersecurity #infosec #самоликвидация #мониторинг #social-engineering #USB-атаки #информационнаябезопасность

- Что бы получить модификацию, напишите в наш Telegram (@waceio)

Остались вопросы?

Наше комъюнити с радостью ответит на все ваши вопросы, поможет подобрать оптимальное решение для ваших целей и расскажет, что может быть полезным именно для вас.